本文暂时不讲述一些专业的技术技能,而是从用户的角度去分析手机是如何被监听的?如何被控制的。

缘起:

你肯定遇到过不少人提起手机被莫名其妙监听。对方可以轻而易举的获取你的聊天记录,通话记录,包括:短信内容/实时位置。甚至周边环境的所有语音实时消息。在这你或许在荧幕中看到过fbi实时监控一个人的手机。这些只要物理条件具备是都可以实现的。所以不要怀疑你的手机是安全的,不管是苹果还是Android/ target=_blank class=infotextkey>安卓的或者是鸿蒙,在你不联网不插卡的情况是最安全的。

普通网民类

加入你是一个普通网民,你的手机被监听的话一般都是自己在预览一些不健康网站与赌博网站和垃圾短信捏的链接 的时候不小心点击链接后下载并且安装了某些带后门的App,这些APP获取了你所有权限,并且链接后台服务器,只要你联网就会通过你的给与的权限进行无限上传你手机内部的信息。从而导致数据泄露,通讯录泄露,隐私照片泄露。

情感创伤类

怀疑自己的女(男)朋友或者是妻子(丈夫)出轨:土豪的一般都会请私家侦探进行秘密调查。并且保存证据用于法院起诉,做资产(抚养权)竞争是的用。这类人群被监听一般的欧式都是通过物理植入有效稳定的APP。因为需求者是不懂一些基础的,所以软件提供商会提供简单的面板用于需求者可以实时查看被监听者:通话内容/微信聊天内容/通讯录/照片。在有需要的时候还会打开手机摄像头,可以观看到监听者实时画面。毕竟这类通过物理植入的APP的软件市场已经很成熟。这类都是商业化,因为服务器需要大量的资金自持/需要不断的更新来对抗竞争者的恶意攻击等等。

网贷用户群

大家都有支付宝的。可以通过手机权限设置查看下支付宝所需要的权限。2021年阿里XX最值钱的不是支付宝 不是淘宝 而是用户数据。支付宝数据库拥有者全国人的三代数据,显然支付宝是一个富可敌国的企业。所以不用担心用户并不用担心安全问题。

网贷,我相信大家都有经历的 裸贷 学生贷什么等等贷,你需要的第一步就是下载一个权限满满的APP,你在下载的时候一些权限是可以关闭的。比如获取通讯录权限 获取SD卡权限 ,但是当你注册使用的时候会强制你开启一些权限。并且你在申请的时候填写的是个人有效数据。很多人好奇为什么我刚逾期就被爆了通讯录,对方怎么什么都知道。那是因为你给了APP获取通讯录权限。所以当你逾期的时候这个APP就是一个移动的监听器。如果你不关闭一些权限,只要你联网APP就可以实时获取你手机内的最新情况。

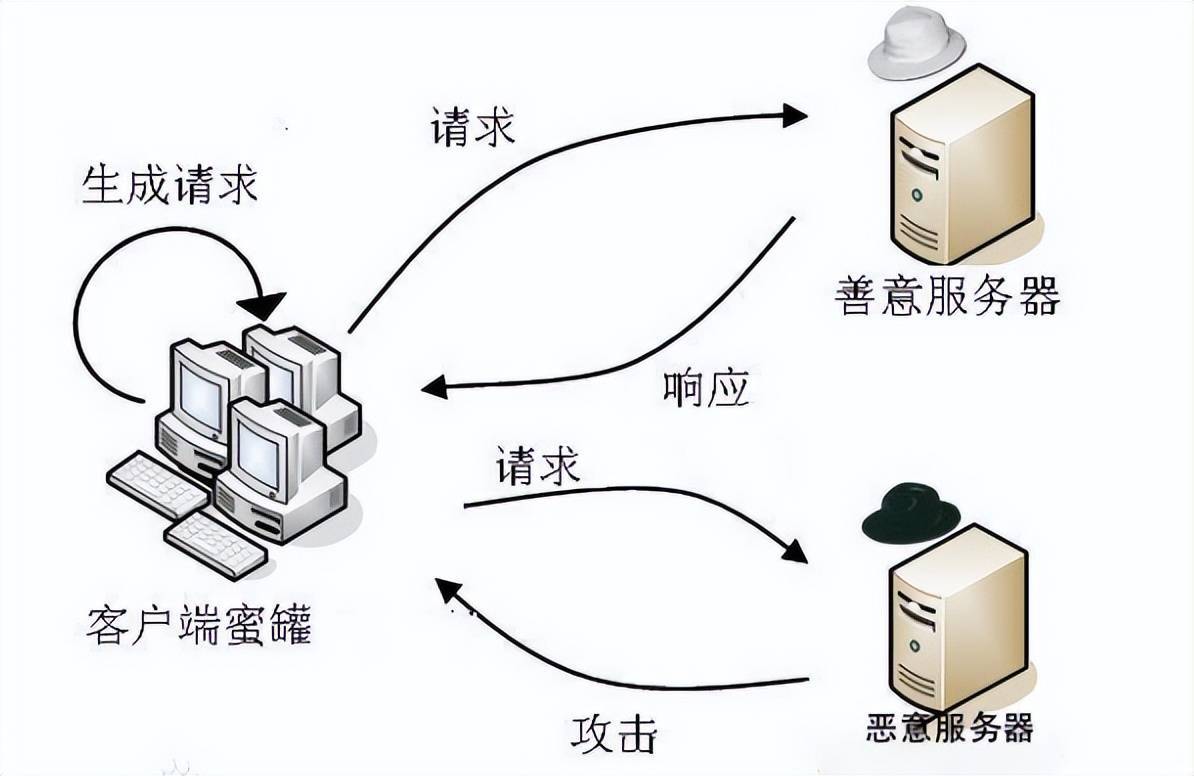

脚本小子

通过Kali linux可以简单的生成一个带有漏洞的APP,然后通过物理的方式植入你的手机,并且开放你手机所有权限。然后添加APP白名单,这样一来你手机上自带的鸡肋杀毒软件就彻底扫描不到这个APP的存在。APP通过伪装成系统文件让你不确定能不能删除。但是这类的区别在于不能长久 稳定。只能达到临时效果。但是一次就可以获取到你手机内的数据,他的目的也就完成了。

任何监听都是需要成本的,监听设备,监听要求,在你怀疑自己被监视的时候,首先是考虑自己手机是否在什么地方被人拿过或者是用过。再者就是你是否浏览过不健康网站。想要了解更多关于手机监听攻击原理与防御的可以给我私信。