1 NFN城市保护区遭到勒索软件攻击通讯中断

Nipissing First Nation(NFN)是一个城市保护区,在Nipissing湖畔分布有11个社区。Nipissing First Nation的管理部门阻止了勒索软件的攻击,但没有及时阻止通讯中断。这次攻击是在5月8日被发现的,并影响了管理的所有部门,但大部分网络没有受到影响。即使人口很少,NFN政府也没能幸免于难。一家独立的安全公司开始调查此事件,调查没有发现个人或机密信息被泄露的证据。

2 攻击者冒充WHO发送钓鱼邮件窃取用户凭据

"Hack-for-hire"组织是最新一批利用当前冠状病毒大流行的网络犯罪组织,google的威胁分析小组(TAG)的研究人员警告说,他们发现了一些印度公司的活动激增,这些公司一直在创建Gmail账户,这些账户假冒成世界卫生组织(WHO)来发送以冠状病毒为主题的钓鱼邮件。诱饵本身鼓励用户接受WHO的直接通知,以随时了解与COVID-19相关的公告,并链接到攻击者托管的网站,然后说服受害者提供他们的Google账户凭据和个人身份信息(PII),例如其电话号码。这些账户主要针对的是包括美国在内的多个国家的金融服务、咨询和医疗公司的企业领导人,此外还有巴林、加拿大、塞浦路斯、印度、斯洛文尼亚和英国。

3 VMware发布更新修复先前补丁程序中的漏洞

今年3月,VMware在Fusion、VMRC和mac的Horizon客户端中修复了一个高危特权提升漏洞(CVE-2020-3950),该漏洞由GRIMM和Rich Mirch的Jeffball报告。Mirch和Jeffball注意到VMware发布的补丁是不完整的,几天后VMware确认并在3月底发布了一个新的补丁。不幸的是,新的修复程序又引入了新的安全问题。第二个补丁引入的漏洞跟踪为CVE-2020-3957,是一个time-of-check time-of-use(TOCTOU)问题,它允许低权限的攻击者使用root权限执行任意代码。上周,该公司发布了11.5.5版本,解决了试图修复CVE-2020-3950问题引入的漏洞。

4 Bigfooty在线平台泄露约10万用户敏感数据

致力于"澳大利亚足球联赛"的在线平台Bigfooty.com承认,其约10万名用户的部分用户数据遭到泄露。这次曝光涉及7000万条记录,总计132GB的数据。该事件并不是由该平台发布的,这一发现来自网络安全研究员阿努拉格·森(Anurag Sen),他声称数据似乎来自上个月。已公开的数据类型包括用户的私人消息,以及时间戳和用户名等详细信息。其中一些信息交流种族主义或威胁言论,因此可以用于有针对性的勒索或诈骗。其他泄露的细节包括电子邮件地址,手机号码,密码和各种敏感的个人信息。

5 Joomla团队披露数据泄露事件暴露用户信息

Joomla开源内容管理系统(CMS)背后的团队上周宣布了一个安全漏洞。Joomla Resources Directory (JRD)团队的一名成员将JRD站点(Resources .joomla.org)的完整备份上传到他们公司拥有的Amazon Web Services S3存储桶上,Joomla团队表示,备份文件未加密,其中包含大约2700位用户的详细信息。Joomla的管理人员表示,他们仍在调查这起事件。目前还不清楚是否有人发现并从第三方公司的S3服务器下载数据。

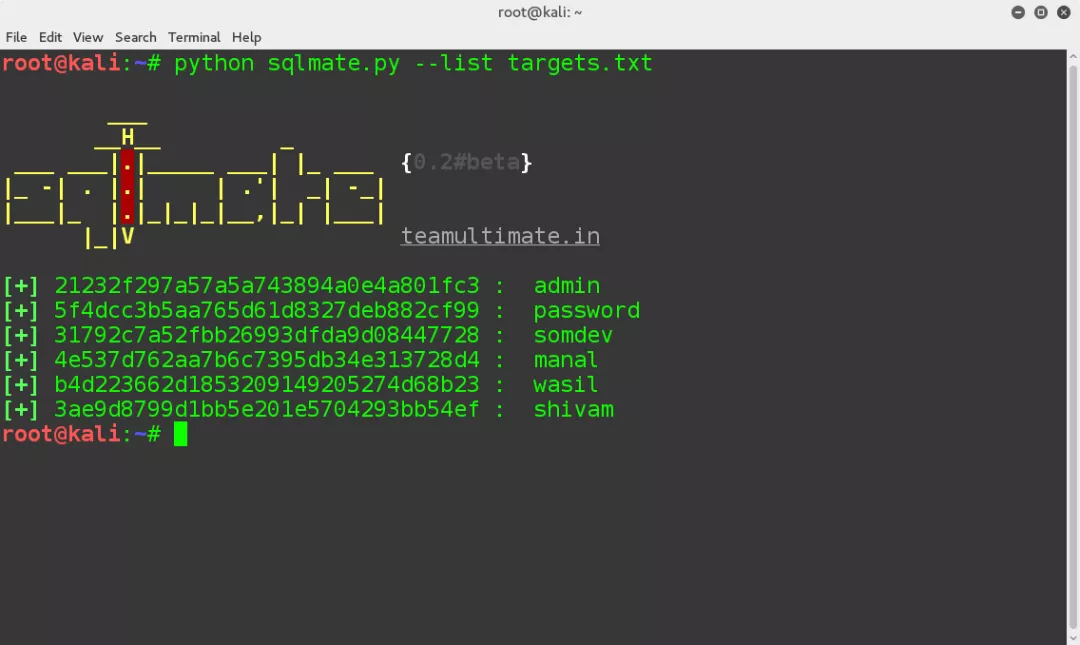

6 黑客泄露了暗网网络托管提供商DH的数据库

今天,一个名为KingNull的黑客在文件托管门户网站上传了一份Daniel's Hosting (DH)被盗数据库的副本,该数据库是提供暗网服务的最大的免费网络托管提供商。泄露的数据是黑客于今年年初(即2020年3月10日)破坏DH之后获得的。根据对今天数据转储的粗略分析,泄漏的数据包括3,671个电子邮件地址、7,205个帐户密码和8,580个.onion (dark web)域的私钥。