我们所见过的技术上最复杂的漏洞利用之一”- 谷歌“零号项目”安全研究人员评价ForcedEntry无交互攻击。

多年来,以色列间谍软件开发商NSO集团针对Android/ target=_blank class=infotextkey>安卓和IOS设备开发出了多款强大而有效的黑客工具,震惊了全球安全社区。NSO的产品被世界各地的客户滥用,以至于该公司现在正面临制裁和备受关注的诉讼,前途未卜。而在对NSO利用iOS漏洞开发的ForcedEntry技术进行了一项新分析之后,谷歌提出了一个更为重要的警告,“私营公司开发出的黑客工具在技术创新性和复杂性上堪比受政府支持的精英间谍团体。”在今年针对活动人士、持不同政见者和记者的多起攻击事件中,正是ForcedEntry技术在幕后推动。

谷歌“零号项目”漏洞搜寻小组使用多伦多大学公民实验室研究人员提供的样本分析了ForcedEntry技术。该实验室今年发表了大量关于利用该技术制造的针对性攻击的文章。国际特赦组织的研究人员今年也对该黑客工具进行了重要研究。ForcedEntry漏洞攻击是一种无交互攻击,一旦发起,受害者什么都不做就被黑了。“零号项目”团队发现,ForcedEntry针对苹果的iMessage平台的特征,绕过苹果近年来针对此类攻击增设的保护措施而接管设备,在设备上安装NSO的旗舰间谍软件Pegasus。

苹果发布了一系列补丁,减轻了ForcedEntry攻击的影响,并加强了iMessage对未来类似攻击的防范。但“零号项目”研究人员在他们的分析报告中写道,ForcedEntry仍然是“我们所见过的技术上最复杂的漏洞利用之一。”研究人员表示,NSO已经实现了一定程度的创新和完善,而这通常被认为是少数的国家级黑客才有的技能。

“零号项目”成员说,“我们以前从未见过哪个在野漏洞攻击能利用如此有限的漏洞产生如此规模的攻击能力,比如不需要与攻击者的服务器进行任何交互、不需要在受害者设备上加载JAVAScript或类似的脚本引擎等等。安全社区中有很多人认为此种类型的漏洞利用,即单次远程代码执行,已得以解决。他们认为,移动设备提供的保障措施足够强大,黑客无法发起有效的单次攻击。这种盲目乐观情绪使得此类漏洞不只是有可能,而是正被有效地用于对人们发起在野漏洞攻击。”

继“零号项目”团队对无交互攻击威胁研究之后,苹果在2020年发布的iOS 14系统中增加了对iMessage的保护且被称为BlastDoor。BlastDoor主要功能为使ForcedEntry更难对iMessage发起无交互攻击。

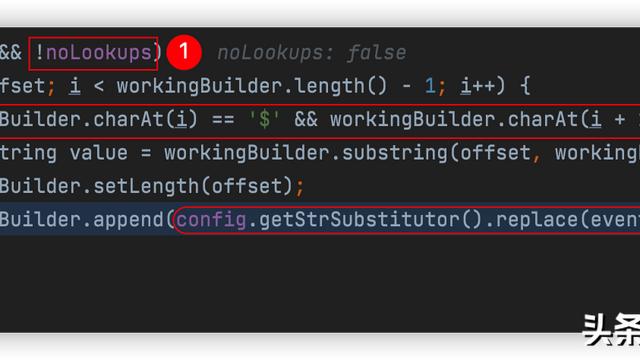

ForcedEntry利用iMessage接收和解释GIF类文件方式中的漏洞,欺骗系统打开恶意PDF。这一系列操作都不需要受害者进行任何的操作。通过使用CoreGraphics模块漏洞,ForcedEntry让黑客能够完全接管目标对象的iphone。

但ForcedEntry的复杂性还远不止于此。许多其它安全攻击都是由命令和控制服务器向成功放置的恶意软件发送黑客指令,而ForcedEntry有自己的虚拟环境。它的整个攻击基础设施可以自行建立并在iMessage等异域环境中运行,从而使攻击更难以检测。“零号项目”研究人员在他们的分析中总结道,“这非常令人难以置信,同时也非常可怕。”

公民实验室某高级研究员表示,“零号项目”报告中详细的技术解释非常重要,不仅因为它详细说明了ForcedEntry的工作原理,还因为它揭示了私营公司开发恶意软件的严重性。

该研究员说:“这些技术能力应该由国家严格掌控。当这些复杂技术被火力全开的黑客没有任何节制地滥用,这绝对是可怕的。你不得不担心目前还有哪些技术被挖掘出来也被黑客利用了。如果民间社会面临的是如此严重的技术威胁,情况真是太严峻了。”

经过多年的争论,也许会有越来越多的政治意愿呼吁私营间谍软件开发商承担责任。例如,路透社最先报道称,由18名美国国会议员组成的小组于周二致函美国财政部和国务院,呼吁各机构制裁NSO和其他三家国际监控软件开发商。

稿件来源:

https://www.wired.com/story/nso-group-forcedentry-pegasus-spyware-analysis/