1. Weblogic弱口令漏洞复现

环境启动后,访问`http://your-ip:7001/console`,即为weblogic后台

登录窗口拦截数据包

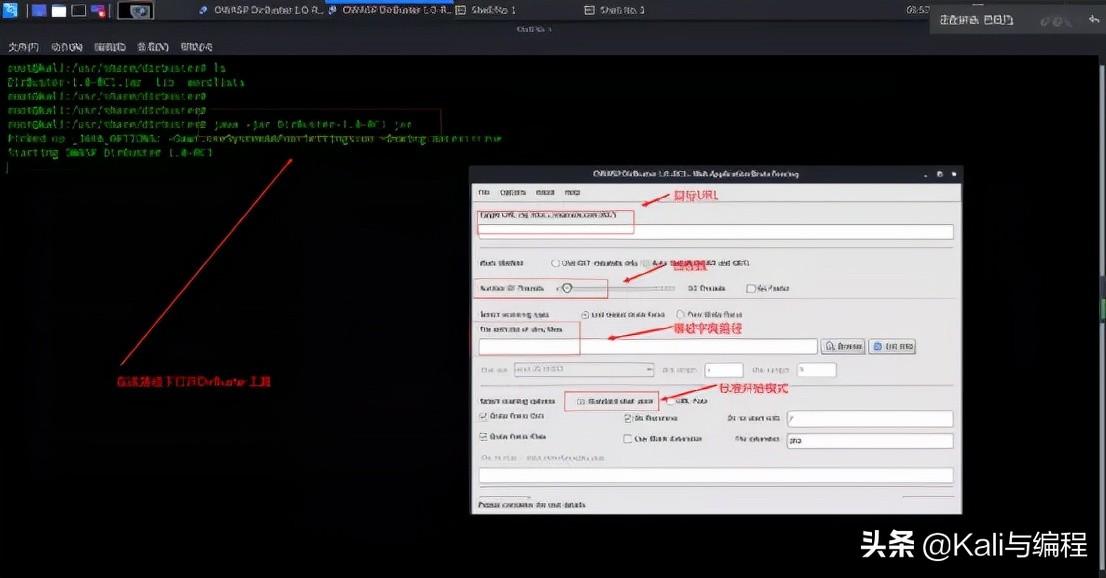

send to repeater,positions下清空所有变量,add$账号密码变量,Attack type(攻击类型):选择cluster bomb,交集爆破

Pyloads选项下,设置PayloadSets下的Payload set 为1,Payload type为Simple list,密码变量设置同上(Payload set 设为2)

然后start attack

发现此条数据与其他不一样,尝试登录,爆破成功

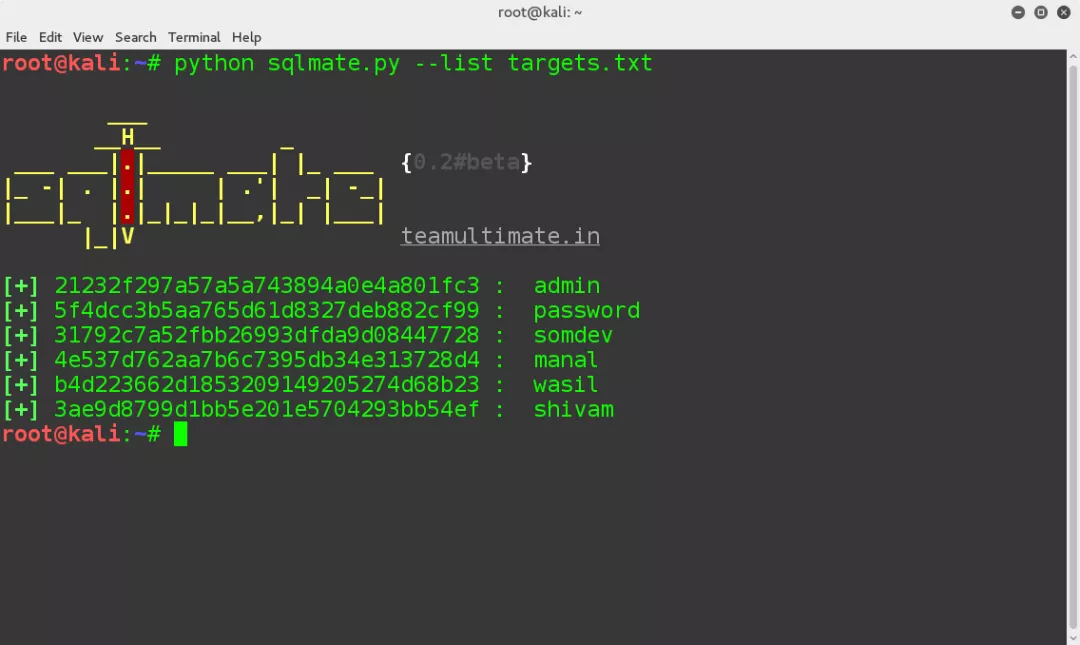

读取后台密文或者秘钥

Weblogic密码使用aes(老版本3des)加密,对称加密可解密,只需要找到用户的密文与加密时的密钥即可

这两个文件均位于base_domain中,名为SerializedSystemIni.dat和config.xml

在本环境中为./security/SerializedSystemIni.dat和./config/config.xml文件中,基于当前目 录为:/root/Oracle/Middleware/user_projects/domains/base_domain

过程

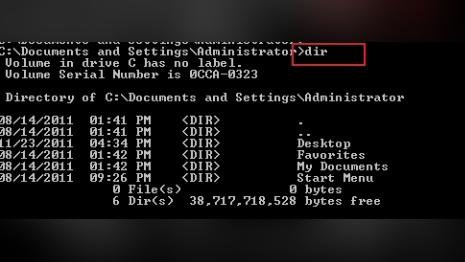

首先访问任意文件下载地址,代理拦截,修改数据包

发送repeater,读取加密密钥,返回包是一串数据

这串数据保存在本地,选中数据,点击鼠标右键,点击Copy to file,选择保存路径保存.加密密钥以保存,接下来,要寻找加密的密码了,它在./config/config.xml文件下的<node-manager-password-encrypted>标签下

配合工具完成破解

配合任意文件下载,主要是读取两个带有敏感信息的文件