小邓带您走进网络日志搜索,小功能大用处!

即便是小型公司,也有可能拥有庞大的日志数据。大部分日志可能只是一些普通的例行事件,但也有很多对公司网络安全至关重要的日志数据。EventLog Analyzer可以提供高效的检索机制帮助管理员搜索想要的单个或多个特定日志数据。这将非常有助于管理员及时排除网络故障和回溯安全攻击事件。

通常用户搜索特定日志,会先输入相关字段和条件,并点击“搜索”来获得搜索结果,例如: 用户名=“John”和事件ID =“4672”。然而,这样的事件搜索机制很低效,会占用管理员大量的时间。尤其随着附加搜索条件的增加,查询变得更加复杂。此外,管理员也只能在单个窗口中查看与特定字段相关的数据来查看事件,非常地不友好。

基于以上的问题,EventLog Analyzer提供了一种智能搜索功能,它允许管理员即时、直观地进行多维度、复杂的搜索查询。

探究EventLog Analyzer的日志搜索

打开搜索页面,选择日志搜索类型,如图1所示:

图1 选择日志类型

这将显示指定时间间隔内所有设备的日志数据,如图2所示的windows事件:

图2 Windows事件日志数据

如果您想跟踪某个用户在某个机器上进行的某种登录行为,非常简单,单击用户名字段,该字段将以升序或降序显示所有活动用户,如图3所示:

图3 选择您想要跟踪的用户

通过单击日志消息中的类型字段,您可以跟踪该用户生成的所有不同类型的日志,例如安全性、应用程序、PowerShell日志等,如图4所示:

图4 选择要跟踪的日志类型

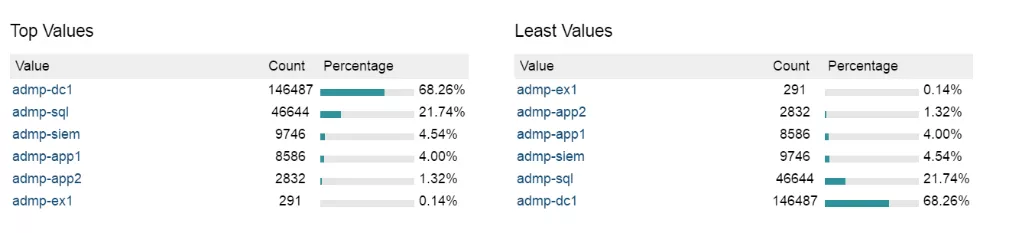

接下来,通过单击日志消息中的主机字段,选择要监视用户活动的主机,如图5所示:

图5 选择要监控的主机

最后,单击日志消息中的事件标识字段来选择事件,如图6所示:

图6选择事件标识

这样,只需几个简单的步骤就可以方便地从大量日志数据中快速检索出您想要的数据!您还可以轻松地将搜索结果保存为多种格式的报表文件,或将搜索查询结果配置为告警分配给别的技术员。

现在就免费下载了解更多有关EventLog Analyzer功能吧!