作者:Colin Wu

转载自金色财经

原文:《新型黑客手法:3Commas API KEY 泄露;在 FTX 等对敲盗币 全过程记录》

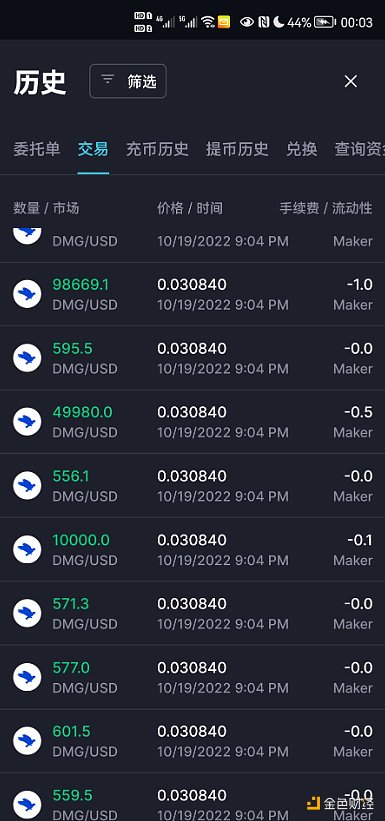

21日一名杭州用户向吴说爆料:他的 FTX 账户在19日晚突然“疯狂”地进行交易达5000多次,账户资产160万美金接近归零,包括10几个 BTC、上百个 ETH 以及几千个 FTT 等,全部通过交易小币 DMG 对敲盗走。用户1年前开始使用量化机器人(9.280, 0.23, 2.54%) 3Commas,FTX 的 API 不需要更新,所以从来没动过也没保存过 API。

FTX 反馈是由于有能够访问 API KEY 的人通过 REST API 完成,可能是泄露了用户 API KEY。FTX 表示需要拿到立案通知书才能配合相关例如冻结等工作,但在用户提交报案回执后暂无回复。3Commas 则表示没有发生任何的泄露。

值得注意的是,FTX 客服在最初回复中表示,“受影响的并非只有你”,可随后 FTX 客服就不再联系,并且表示这是个误会。

问题来到了 3Commas 这边,它在吴说报道后连忙回应称:目前,3Commas 将此事视为重中之重。我们在登录时使用 2FA 和 OTP 等具有最高安全性,以确保用户帐户始终安全。我们与用户保持联系,以确保他们获得所需的所有支持。

随后 3Commas 发布了一个公告:

然而在公告发布后,更多的受害者开始出现。

一名来自巴拉圭的受害者告诉吴说:他在攻击中损失了近 104 比特币,他强调FTX 自 10 月 19 日以来就知道该漏洞,两天后我遭到了攻击!3Commas 说是网络钓鱼攻击,但我从未使用我的 3Commas 帐户来设置机器人,而且该帐户甚至已过期并已降级为免费帐户。我已经有一年多没有进入该帐户,我从未将密钥或 API 密钥保存到任何文档中,但仅在一年多前使用它来建立 FTX 连接。我也是一名 IT 工程师,我的笔记本电脑和智能手机由 Norton 360 和其他积极防止任何网络钓鱼或病毒攻击的机制保护。

另一名来自中国的量化交易的受害者也表示,从未使用过 3Commas。在他的截图中,19、20、21日均发生了关于 DMG 的对敲盗币,但 FTX 竟然没有对此做预防措施。

https://Twitter.com/littlesand2/status/1583830658203283456

随着舆论发酵,10月24日 SBF 终于回应,表示将赔偿600万美金,但“这是一次性的事件,我们不会养成补偿被其他公司的假冒版本钓鱼使用的习惯”。目前用户已经收到了赔偿的金额。FTX 对敲盗币事件攻击者已将所获取利润转移至 Binance 和 FixedFloat 交易所。SBF 表示若攻击者在 24 小时内归还 95% 的被盗资金,则免除其法律责任。

目前来看,FTX 与 3Commas 都坚称是用户登陆了虚假钓鱼网站而泄露了 API KEY。受害者当然对此并不同意。但事件核心确实是 API KEY 泄露。由于数据都掌握在 3Commas 与 FTX 内部,披露的信息目前也非常稀少,所以真相究竟如何,外界可能也无法完全了解。总而言之,对 API KEY 的授权与管理需要更加谨慎。

24日晚,据 @x_explore_eth 最新研究,因为 API KEY 泄露,除了 FTX 用户因为对敲遭到数百万美金的损失,Binance US 和 Bittres 的交易所也遭到类似的攻击,使用的小币种分别为 SYS/USD 与 NXT/BTC,损失分别达到 1053 ETH 和 301 ETH。FTX 的 DMG/USD 当攻击发生时,交易量增加千倍币价波动2-3倍,属于重大异常交易事件,但 FTX 并没有即时阻止,问题后续持续多次发生,因此也需要承担一定的责任(SBF 也及时补偿了用户损失),其他交易所也应该对此多加关注。